imToken2.0钱包转错帐能追回吗? 随着加密货币的普及,使用数字钱包进行转账成为了一种常见的方式。然而,由于人为...

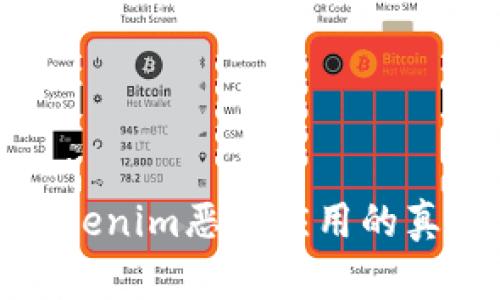

在数字化时代,随着手机应用的普及,各种各样的应用如雨后春笋般涌现。然而,Tokenim恶意应用的出现却让无数用户感到不安。Tokenim作为一种新兴的恶意软件,其设计目的是为了窃取用户的敏感信息,如密码、银行卡信息和私人照片等。通过伪装成合法应用,Tokenim能够轻易地进入用户的手机,潜伏在其中,等待时机盗取数据。

Tokenim的恶意性在于它的隐蔽性与攻击性,其通常通过模拟知名应用来获取用户的信任,例如社交软件、理财工具等。一旦用户下载并安装了Tokenim,恶意软件便会开始以各种方式收集用户的信息。这一过程往往在用户毫无察觉的情况下进行,正因为如此,Tokenim显得更加狡猾和危险。

了解Tokenim恶意应用的工作原理,对于我们防范此类攻击至关重要。Tokenim的运作主要分为以下几个步骤:

Tokenim恶意应用的出现,不仅仅是对个人隐私的威胁,更可能导致财务损失与信誉受损。一旦用户的敏感信息被恶意窃取,黑客便会利用这些信息进行欺诈或身份盗用。在最坏的情况下,用户可能会面临巨大的经济损失,甚至无法追回。

此外,Tokenim对网络安全生态链也带来了影响。无论是企业还是个人用户,一旦感染了这种恶意软件,都可能成为网络攻击的下一目标。恶意软件的传播和扩散,不仅会使单个用户处于危险之中,同时也可能影响到更广泛的网络环境,增加网络安全的整体风险。

为了有效地遏制Tokenim恶意应用的扩散,用户需要具备一定的识别能力。以下是一些识别Tokenim的常见方法:

有效的防范措施可以帮助用户规避Tokenim带来的风险。以下是几种推荐的防范措施:

Tokenim恶意应用的出现,给用户的网络安全带来了不小的挑战。然而,只要增强自身的网络安全意识,采取适当的防范措施,就能有效降低遭受攻击的风险。在这个信息爆炸的时代,保护自己的隐私和财务安全尤为重要。希望通过本文的介绍,用户能够更深入地了解Tokenim恶意应用的危害以及相应的防范手段,确保在数字化生活中获得更多的安全保障。

网络安全是每一个用户的责任。知晓Tokenim恶意应用及其影响,行动起来,共同维护网络环境的安全与和谐。只有当每一个用户都关注自身安全,才能更好地抵御各种网络威胁,让网络世界更加美好。